- Grandi novità per il fascicolo sanitario elettronico

- Una app per mettersi in regola con le norme UE sulla privacy

- Sicurezza su lavoro: prevenire il rischio di incidente stradale

- Spiare i social network dei candidati a un colloquio di lavoro va contro le regole della Privacy

- Acrilammide in frittura

- Provvedimento sulle certificazioni privacy

- Anytime, l app di Amazon per chattare

- Sicurezze alimentare: i risultati del 2016

- Alternanza scuola-lavoro: sicurezza degli studenti

- Privacy : promossi e bocciati

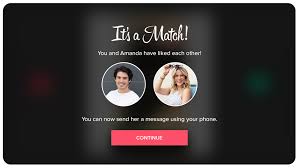

Tinder, rifiuti e apprezzamenti sono a rischio privacy

Neanche l’app di dating Tinder è al sicuro da attacchi e intrusioni di occhi indiscreti. La brutta notizia arriva dall’israeliana Checkmarx, una società dedita alla sicurezza informatica che nelle scorse ore ha puntato il dito contro due falle interne alla piattaforma, colpevoli di lasciare allo scoperto informazioni sensibili come le foto caricate e e gli swipe di apprezzamento o rifiuto.

La società ha sviluppato un software per computer dimostrativo, battezzato TinderDrift, che sfrutta i due errori di progettazione dimostrando che questi, insiti sia nella versione per Android che in quella per iOS, non esattamente sono di poco conto. Il primo consiste nel fatto che alcune delle informazioni che partono dall’app verso il mondo esterno (e viceversa) viaggiano prive di crittografia, ignorando le disposizioni all’interno dello standard di comunicazione https ormai seguito da praticamente chiunque in ambito web. Si tratta principalmente di immagini, motivo per cui tramite questa falla un intruso connesso alla stessa rete Wi-Fi della vittima può ad esempio somministrare all’app false fotografie dei profili visitati.

Purtroppo — e questa è la seconda svista degli sviluppatori di Tinder — anche tra i dati correttamente crittografati l’app si lascia sfuggire informazioni importanti. I pacchetti di informazioni che partono dal telefono relativi alle strisciate e ai match ad esempio hanno ognuno le proprie dimensioni, che non cambiano mai; ciò significa che chiunque stia intercettando di nascosto le avventure su Tinder di un ignaro utente può riconoscere queste interazioni semplicemente tenendo d’occhio quanti byte sono partiti dall’app in un dato momento.

Fonte: wired.it